Вы только что скачали новую мобильную игру, криптовалютный кошелек или фитнес-приложение, но что-то при этом напрягает. Экран вашего телефона завален назойливой рекламой, приложение работает не так, как вы ожидали, и, не дай Бог, вы обнаружили несанкционированную транзакцию на своем банковском счете.

Велика вероятность того, что скачанное вами приложение охотилось за вашими деньгами или конфиденциальной информацией. Учитывая огромное количество данных, к которым мы получаем доступ через наши смартфоны, неудивительно, что киберпреступники нацелились на эти устройства, и угрозы становятся все более масштабными, особенно в сторонних магазинах приложений.

Согласно отчету ESET об угрозах ESET Threat Report T3 2022, количество угроз для Android за последние несколько месяцев 2022 года выросло на 57%, что было обусловлено колоссальным увеличением рекламного ПО на 163% и ростом на 83% числа обнаружений скрытых приложений.

К счастью, вы можете избежать как вредоносных программ, так и потенциально нежелательных приложений (PUA), проявляя осторожность и усердие. Наши советы ниже помогут вам распознать потенциально сомнительное приложение за много миль, а также привести свой телефон в порядок, если вы скачали такое приложение.

Как распознать поддельное приложение

- Проверяйте цифры

Допустим, вы ищете то, что, по вашим разумным ожиданиям, должно быть приложением с сотнями миллионов пользователей, но сталкиваетесь только с приложением, которое, хотя и звучит как настоящее, не набрало и близко такого количества загрузок. Если это так, то велика вероятность, что вы имеете дело с приложением-самозванцем.

Действительно, будьте осторожны всякий раз, когда вы хотите загрузить приложение, о котором в последнее время говорит весь город. Киберпреступники всегда стремятся воспользоваться всплеском популярности приложения или сервиса, чтобы вывести на рынок приложения-подражатели. Одним из недавних примеров является множество незаконных приложений (apps that attempt to ride the ChatGPT craze), которые пытаются оседлать повальное увлечение ChatGPT и которые были выпущены еще до выхода официального приложения.

Почти то же самое относится и к поддельным обновлениям для законных и широко используемых приложений. Одним из примеров является любопытный случай с WhatsApp Pink, а именно, с поддельной цветовой темой для WhatsApp, которая была распространена через сообщения в приложении в 2021 году.

- Читайте отзывы

Если приложение получило плохой рейтинг, вам, вероятно, следует оставить его без внимания. С другой стороны, тонны восторженных отзывов, которые звучат почти одинаково, также должны вызывать удивление. Особенно это касается приложений, которые не были загружены миллионы раз – многие из этих рекомендаций могут быть работой фальшивых рецензентов или даже ботов.

- Проверяйте визуальные эффекты

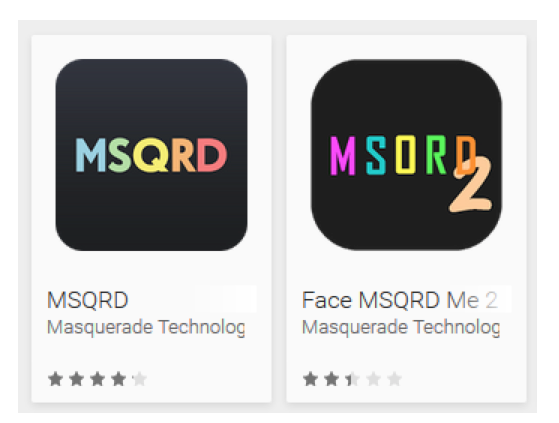

Что-то в используемом цвете приложения или логотипе кажется неправильным… Если вы сомневаетесь, сравните визуальные эффекты с изображениями на веб-сайте поставщика услуг. Вредоносные приложения часто имитируют свои законные аналоги и используют похожие, но не обязательно идентичные логотипы.

Рис. 1. Самозванец находится справа (источник: ESET Research)

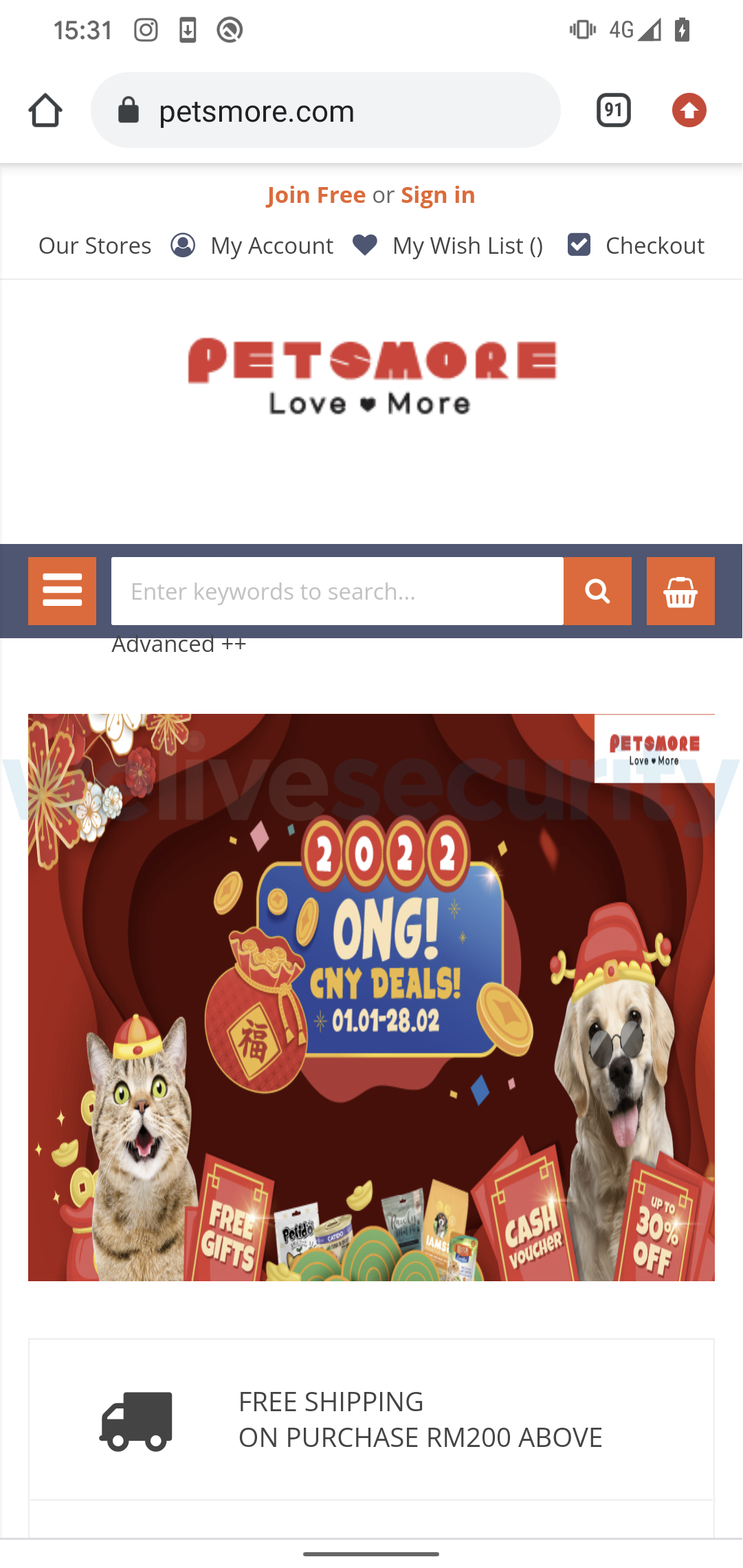

Однако не поддавайтесь ложному чувству безопасности только потому, что вы узнали логотип известного банка, платежной системы или криптовалютного кошелька. Некоторые приложения не только неправильно используют название законного сервиса, но и распространяются через веб-сайты, которые являются точной копией законных сайтов (spitting images of the legitimate sites). Следите за деталями – при более внимательном рассмотрении, в том числе и URL-адресов, часто обнаруживаются некоторые поддельные «заманухи».

Рис. 2. Законный веб-сайт слева, подражатель справа (Источник: ESETResearch)

Рис. 3. Веб-сайты, выдающиесебяза Telegram и WhatsApp (Источник: ESET Research)

- Перепроверяйте утверждения “официального приложения”

В одном случае, задокументированном ESET (documented by ESET research) в прошлом году, киберпреступники распространяли приложения для интернет-магазинов и банков, у которых часто даже не было приложения, доступного в Google Play.

При загрузке мобильного приложения, которое должно быть связано с популярным онлайн-сервисом, убедитесь, что сервис действительно предлагает такое приложение. В этом случае его официальный веб-сайт будет содержать ссылки на приложения в Google Play Store и /или Apple App Store. Наглядным примером является количество и разнообразие вредоносных приложений на тему ChatGPT (malicious ChatGPT-themedapps).

- Проверяйте название и описание приложения

Законные разработчики приложений обычно прилагают все усилия, чтобы не прослыть непрофессионалами. Это также относится к таким обыденным вещам, как описания приложений – прочтите их, чтобы увидеть, сможете ли вы заметить плохую грамматику или противоречивые и неполные детали. Они часто дают понять, что приложение является не тем, за что себя выдает.

- Проверьте родословную разработчика

Поступайте осторожно, когда имеете дело с приложением от неизвестного разработчика, не имеющего послужного списка по разработке приложений. Не обманывайтесь громким названием – теневые разработчики приложений могут злоупотреблять названием законной и хорошо известной организации. Перепроверяйте, есть ли у разработчика другие приложения с их именем и являются ли они авторитетными; если сомневаетесь, найдите имя разработчика в Google.

СМ. ТАКЖЕ: Tracking down the developer of Android adware affecting millions of users (Отслеживание разработчика рекламного ПО для Android, затрагивающего миллионы пользователей)

- Следите за чрезмерными разрешениями для приложений

И последнее, но определенно не менее важное: держитесь подальше от приложений, требующих чрезмерных пользовательских разрешений, то есть тех привилегий, которые им на самом деле не нужны для выполнения своей работы. Приложение для фонарика вряд ли нуждается в правах администратора (flashlight app hardlyneeds admin rights) и доступе к основным функциям устройства..

7 способов определить, что вы скачали рискованный подход

Вот несколько признаков того, что ваше недавно установленное приложение не заслуживает доверия:

- Приложение не выполняет свою работу

Например, еще в 2018 году исследователи ESET проанализировали набор приложений (apps that posed assecurity solutions), которые выдавали себя за решения для обеспечения безопасности, но все, что они делали, — это показывали нежелательную рекламу и предлагали псевдо защиту. Они лишь имитировали базовые функции безопасности с помощью очень примитивных средств проверки безопасности, которые основывались на нескольких тривиальных жестко заданных правилах. В результате они часто распознавали законные приложения как вредоносные и создавали у жертв ложное чувство безопасности.

Если ваша новая “игра” окажется платформой для азартных игр, значит, что-то явно не так. Проверьте еще раз, что именно вы на самом деле скачали.

- Приложение ведёт себя странно

Проявляет ли приложение странное поведение, такое как запуск, закрытие или вообще сбой без видимой причины? Это один из самых очевидных признаков того, что вы, возможно, скачали сомнительное приложение (downloaded a dodgy app).

- Вы понесли непредвиденные расходы

Если вы заметили нежелательные списания со своей кредитной карты или неоправданно большой счёт за телефон, это может быть связано с недавно загруженным приложением.

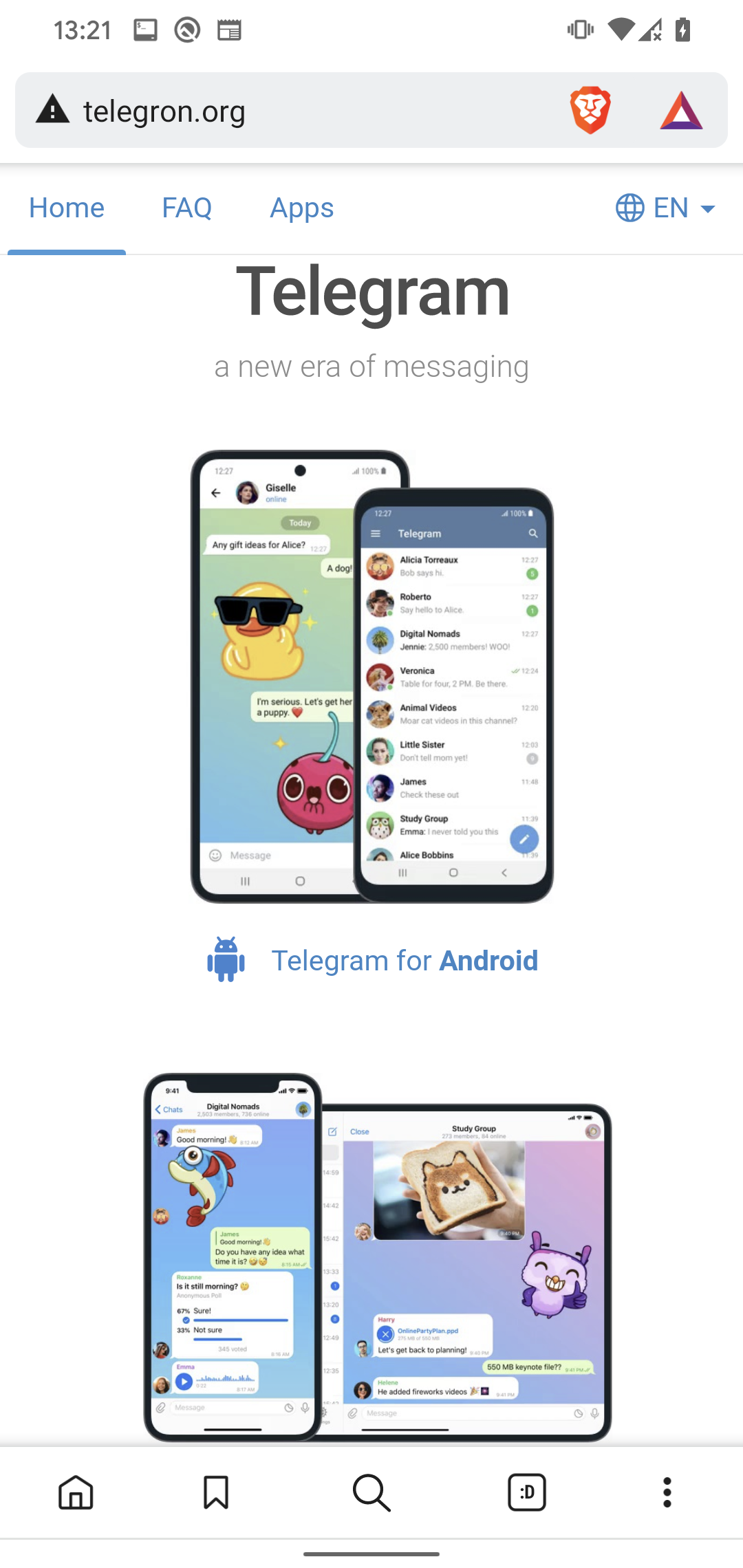

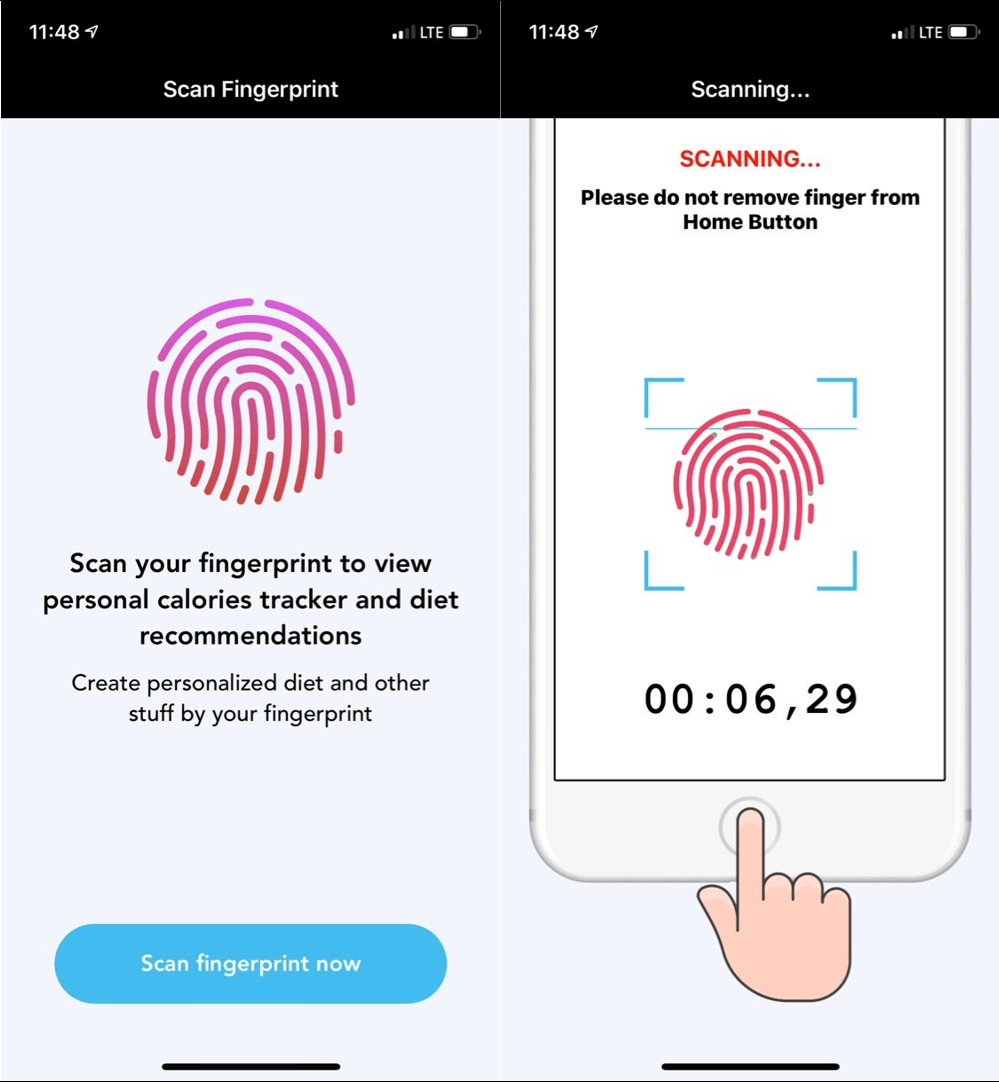

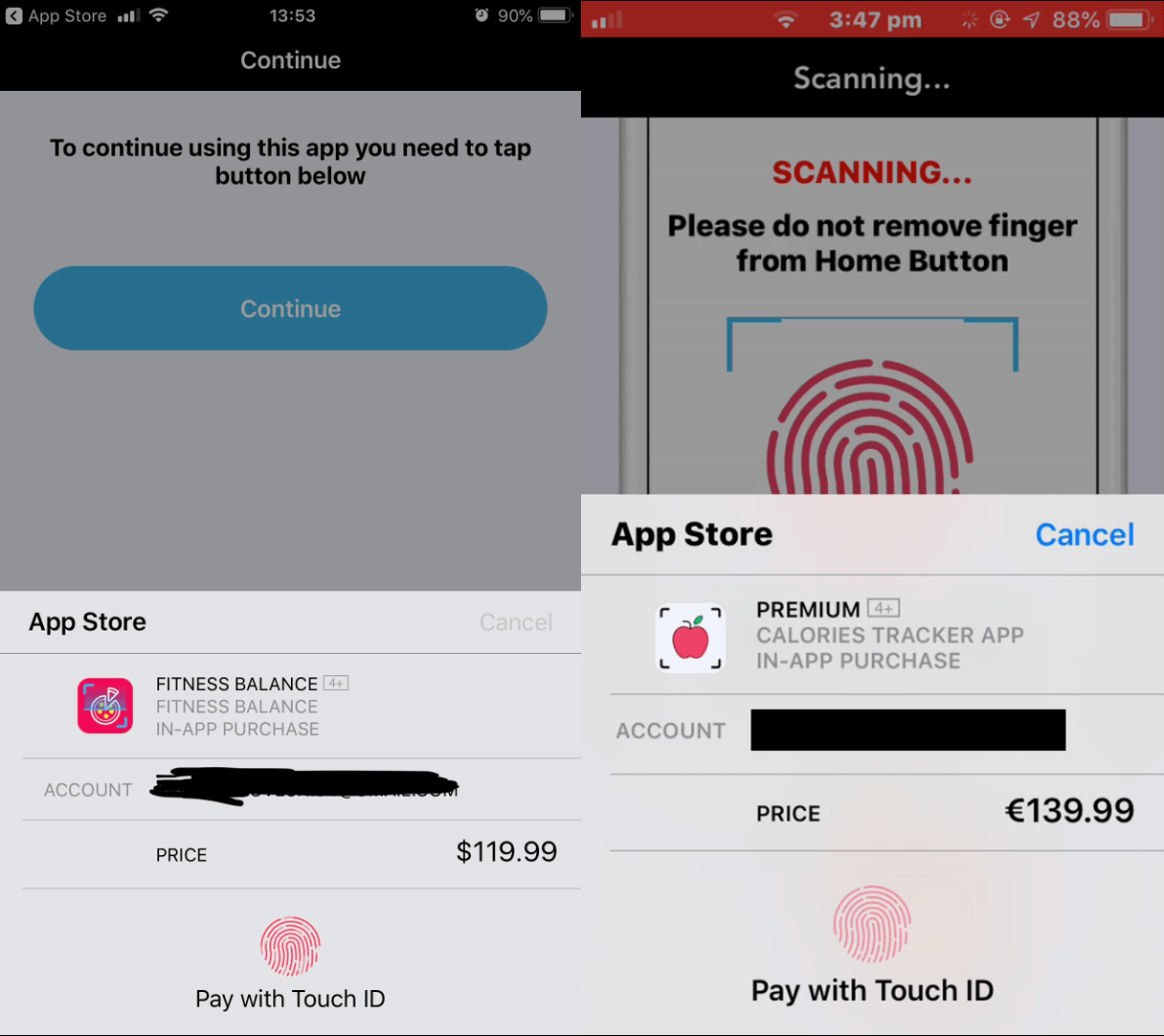

Например, исследователи ESET обнаружили несколько приложений, (that posed as fitness-tracking tools) которые выдавали себя за инструменты для отслеживания состояния здоровья и злоупотребляли функцией Apple TouchID для кражи денег у пользователей iOS. После того, как пользователь впервые запускал одно из приложений, оно запрашивало сканирование отпечатков пальцев, чтобы “просмотреть свой персональный трекер калорий и рекомендации по диете”. Если бы у пользователя была кредитная или дебетовая карта, напрямую подключенная к учетной записи Apple, вредоносная программа продолжала бы красть деньги у жертв, совершая мошеннические платежи в приложении.

Рис. 4. Нечестные приложения для iOS, запрашивающие пользователей сканировать свои пальцы для отслеживания состояния здоровья до показа сомнительных платежей

Остерегайтесь мошенников, которые загружают платежный сервис peer-to-peer (P2P) и предлагают фиктивные продукты и услуги по бросовым ценам. Поскольку платежи часто являются мгновенными и не могут быть отменены, вы можете потерять деньги, заплатив за то, чего никогда не получите.

- Странные сообщения и звонки

Еще одним признаком проблемы является вредоносная программа, рассылающая спам-сообщения с вашего телефона вашим контактам (как это делает FluBot). В других случаях история ваших звонков или текстовых сообщений может содержать неизвестные записи, поскольку вредоносная программа пытается совершать несанкционированные звонки или отправлять сообщения на номера с премиальными тарифами.

- Батарея быстро разряжается

Разряжается ли батарея вашего устройства намного быстрее, чем обычно? Это может быть связано с фоновой активностью, которая потребляет ресурсы устройства и, в конечном итоге, может указывать на то, что ваше устройство было скомпрометировано вредоносным ПО.

- Резкие скачки в использовании данных

Если вы испытываете значительный и внезапный всплеск использования интернет-данных без каких-либо изменений в ваших привычках просмотра веб-страниц или использования телефона, это также может быть связано с активностью приложения в фоновом режиме.

- Случайные всплывающие окна с рекламой и неизвестные приложения

Вредоносное приложение может продолжать устанавливать дополнительные приложения в фоновом режиме и без вашего разрешения. То же самое касается надоедливого рекламного ПО, отображающего нежелательную рекламу на вашем устройстве. Если вы заметите что-либо из этого, велика вероятность, что необходимы срочные контрмеры.

Что предпринять?

Обнаружив то, что, как вы подозреваете, является незаконным приложением, удалите его или, что еще лучше, загрузите надежное программное обеспечение для обеспечения безопасности мобильных устройств, которое просканирует ваше устройство и удалит приложение за вас.

Если вместо этого вы воспользуетесь “ручным” способом, сбросьте настройки телефона до заводских (перед этим убедитесь, что у вас есть резервная копия ваших данных). В качестве альтернативы, иногда вам может потребоваться загрузить свое устройство в безопасном режиме, а затем удалить приложение. В видео исследователя вредоносных программ ESET Лукаса Стефанко показано, как это сделать: https://www.youtube.com/watch?v=dIIDh1AqUKQ (EMBEDDED)

Кроме того, окажите услугу другим потенциальным жертвам и сообщите о приложении в соответствующий Аpp Store, из которого вы его скачали. Можно попытаться потребовать возврата денег.

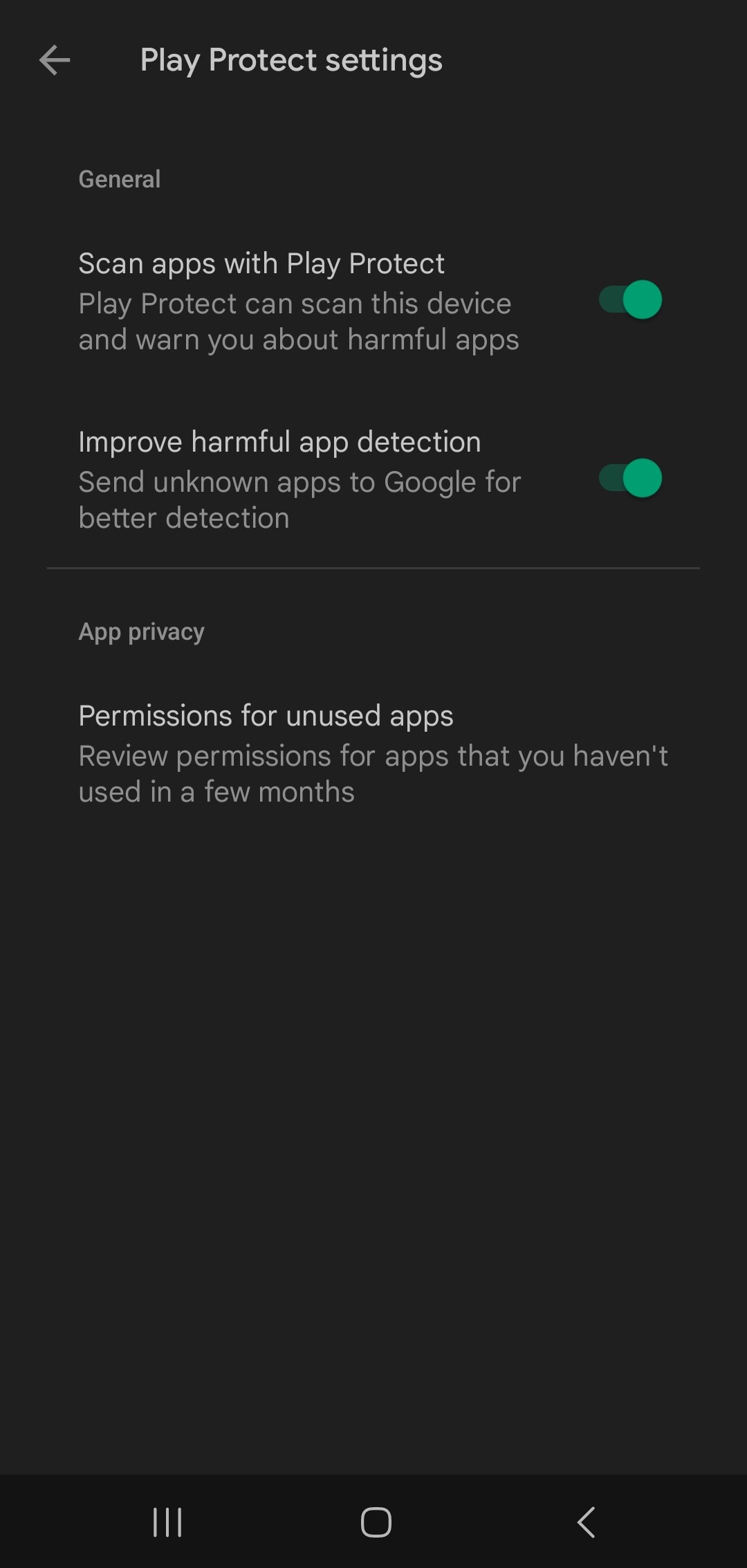

В дальнейшем, если вы используете приложения из магазина Google Play, обязательно включите сканирование Google Play Protect scanning на вашем устройстве. Вы также можете проверить приложения, которые вы скачали не из магазина Google Play Store. Для этого включите функцию “Улучшить обнаружение вредоносных приложений”, которая автоматически отправит неизвестные приложения в Google.

Что делать, если вы пользователь iOS? Вопреки тому, что могут подумать многие люди, загрузка сомнительного приложения на iOS, даже из Apple App Store, не является чем-то неслыханным. Подробнее о том, что делать, если вредоносное приложение (файл) просочилось через систему безопасности iOS, читайте в нашем недавнем глубоком обзоре этой темы:

Можно ли взломать ваш iPhone? Что нужно знать о безопасности iOS?

7 советов, как оставаться в безопасности

Наконец, несколько кратких советов по обеспечению безопасности при использовании вашего мобильного устройства:

- Придерживайтесь Google Play и Apple App Store, т. е., не подвергайте себя риску, устанавливая приложения из сторонних магазинов.

- Не переходите бездумно по ссылкам, отправленным в сообщениях социальных сетей или по электронной почте.

- Используйте двухфакторную аутентификацию (2FA) во всех ваших онлайн-аккаунтах, которые ее предлагают, особенно в тех, которые содержат ваши ценные данные.

- Поддерживайте операционную систему и приложения вашего телефона в актуальном состоянии.

- Придерживайтесь приложений, разработчики которых продолжают совершенствовать свои продукты и устранять уязвимости в системе безопасности и ошибки производительности.

- Secure your device’s screen (Защитите экран вашего устройства) паролем достаточной длины и сложности или надежной биометрической функцией, такой как отпечаток пальца, или, в идеале, комбинацией того и другого!

- Используйте программное обеспечение для обеспечения безопасности мобильных устройств.