Исследователи ESET обнаружили ранее не известную систему кибершпионажа, которую они называют Рамсей (Ramsay). Платформа предназначена для сбора и переноса файлов конфиденциальных документов из оффлайн систем, которые не подключены к Интернету или другим онлайн-системам. Поскольку число жертв пока очень незначительное, ESET считает, что эта система находится в процессе разработки.

«Первоначально мы обнаружили экземпляр Рамсей в образце VirusTotal, загруженном из Японии, который привел нас к обнаружению других компонентов и других версий этой системы, а также убедительных доказательств того, что система все еще находится на стадии разработки, а ее результативность детально тестируется», — говорит Алексис Дорайс-Йонкас, руководитель исследовательской группы ESET в г. Монреаль.

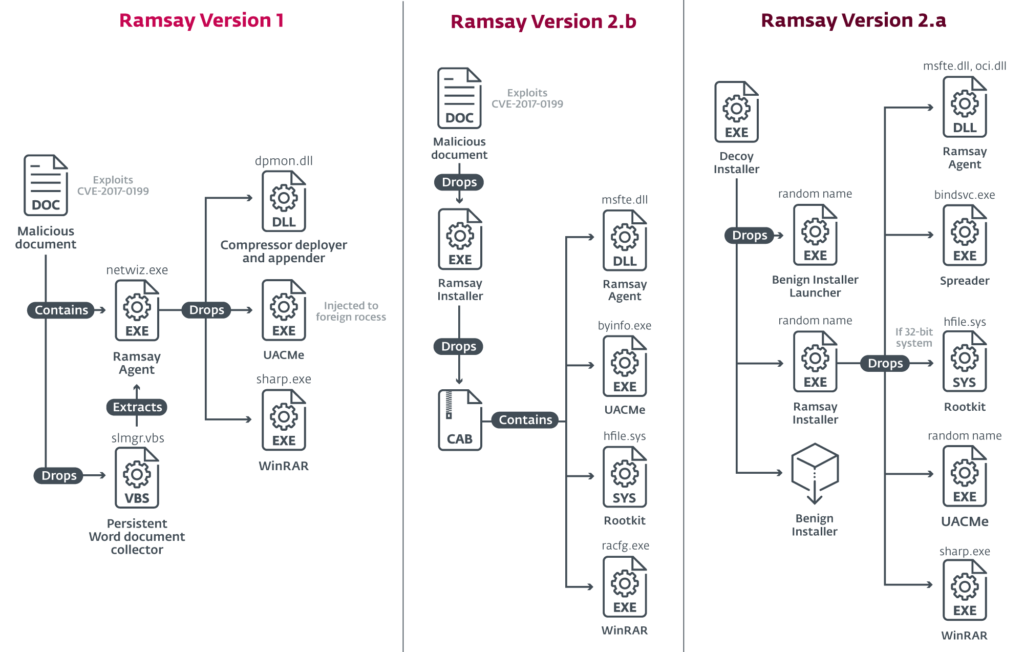

Согласно выводам ESET, Рамсей прошел ряд улучшений, исходя из того, что были обнаружены различные версии данной системы, что указывает на линейную прогрессию количества и комплексности возможностей этой системы. Разработчики, ответственные за векторы заражения, похоже, пытаются использовать разные подходы, такие как использование старых эксплойтов для уязвимостей Microsoft Word от 2017 года и развертывание троянских приложений для распространения, возможно, посредством фишинга. Три обнаруженные версии Рамсей отличаются сложностью и изощренностью, причем последняя третья версия является самой продвинутой, особенно в отношении незаметности и устойчивости системы.

Архитектура Рамсей предоставляет ряд возможностей, управляемых через механизм регистрации:

- Сбор файлов и скрытое хранение: Основной целью этой платформы является сбор всех существующих документов в формате Microsoft Word из целевой файловой системы.

- Выполнение команд: управляющий протокол Рамсей реализует децентрализованный метод сканирования и извлечения команд из контрольных документов.

- Распространение: Рамсей внедряет компонент, который, похоже, предназначен для работы в сетях, не подключенных к онлайн системам.

«Особенно примечательно то, как архитектура Рамсей, в частности, взаимосвязь между его возможностями распространения и управления, позволяет ему работать в оффлайн сетях, то есть в сетях, которые не подключены к Интернету», — говорит Дорайс-Йонкас.

Обзор обнаруженных версий Рамсей

Более подробную техническую информацию о Рамсей можно найти в блог-публикации «Рамсей: инструмент кибершпионажа, специально разработанный для оффлайн сетей» на веб-сайте WeLiveSecurity. Следите за новостями ESET Research в Твиттере, чтобы быть в курсе последних открытий ESET.

Поделиться статьей